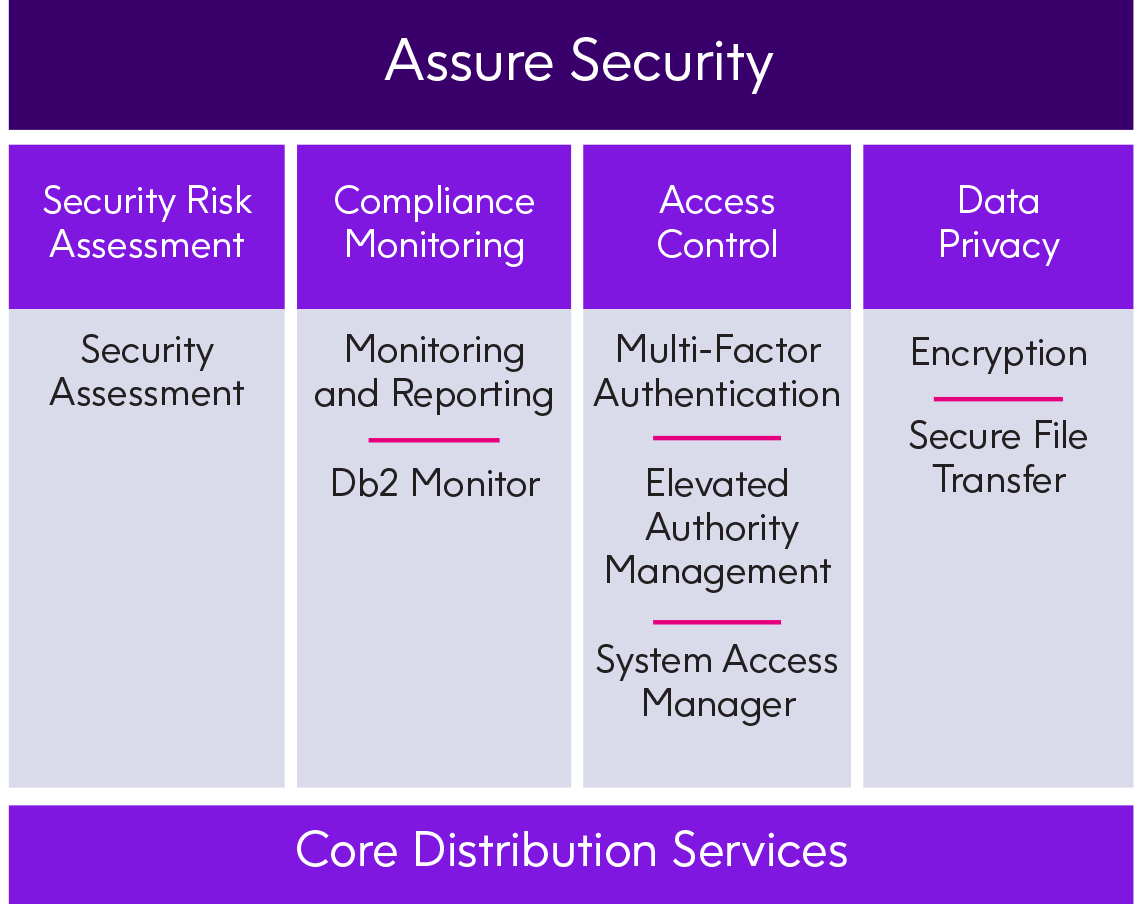

Assure Security

Halten Sie Richtlinien rund um Cybersicherheit ein und erhöhen Sie die Sicherheit Ihrer IBM i-Umgebung.

Kostenlose Risikobewertung anfordern

Assure Compliance Monitoring ist ein Lösungspaket, das verschiedene Assure Security-Module kombiniert. Es ermöglicht eine schnelle Identifizierung von Sicherheits- und Compliance-Problemen, indem es Warnmeldungen und Berichte zur IBM i-Systemaktivität, zu Datenbankänderungen und Db2-Datenabfragen generiert. Das Paket beinhaltet zwei Module, die jedoch auch einzeln erhältlich sind.

Assure Monitoring and Reporting extrahiert umfassende Einblicke aus IBM i-Journaldaten und generiert Warnmeldungen und Berichte zu Sicherheits- und Compliance-Verletzungen. Die System- und Datenbanküberwachungsfunktionen sind separat oder im Paket integriert erhältlich. Sie können Daten auch direkt an Ihre unternehmensinterne SIEM-Lösung senden, um die IBM i-Sicherheit zusammen mit allen anderen Unternehmensplattformen zu überwachen.

Assure Db2 Data Monitor ist eine einzigartige, innovative Lösung, mit der sich Abfragen hochvertraulicher Db2-Daten überwachen und blockieren lassen.

Assure Access Control ist ein Lösungspaket bestehend aus drei Assure Security-Modulen, das den Zugriff auf IBM i-Systeme und -Daten kontrolliert. Die Module können auch einzeln lizenziert werden.

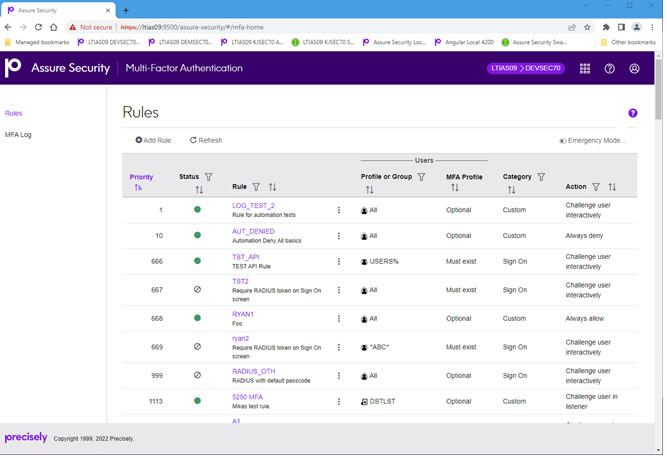

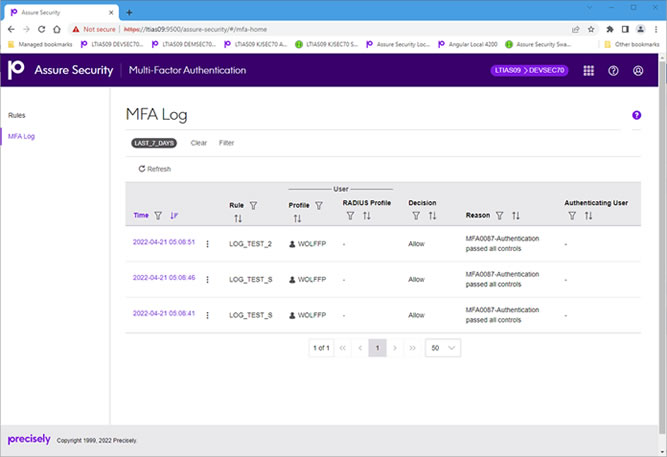

Assure Multi-Factor Authentication verstärkt die Login-Sicherheit für vorkonfigurierte Nutzer. Das für RSA SecurID zertifizierte Modul unterstützt auch RADIUS-Server oder ein von Precisely bereitgestelltes Authentifizierungstool.

Assure Elevated Authority Manager gewährt automatisch – bedarfsorientiert und zeitlich begrenzt – höhere Benutzerrechte, wobei es die Aktionen der betroffenen Benutzerprofile gleichzeitig sorgfältig überwacht. Der Kontext und das Verfahren für die Gewährung höherer Benutzerrechte werden durch Regeln definiert.

Assure System Access Manager ermöglicht die Kontrolle aller Zugangspunkte zu IBM i-Systemen, insbesondere Netzwerkprotokolle, Kommunikationsports, Datenbankprotokolle und Befehlszeilen. Der Zugang wird anhand detaillierter Regeln basierend auf Benutzerprofileinstellungen, Datum und Uhrzeit, IP-Adresse usw. kontrolliert.

Assure Data Privacy schützt Daten durch Verschlüsselung, Tokenisierung und Datenmaskierung vor unbefugtem Zugriff. Es enthält außerdem die separat erhältlichen Module Assure Encryption und Assure Secure File Transfer.

Assure Encryption schützt ruhende Daten mithilfe der einzigen vom NIST-zertifizierten AES-Verschlüsselung für IBM i. Das Modul bietet integrierte Datenmaskierung und Zugriffs-Auditing.

Die Verwaltungsfunktion für Verschlüsselungs-Keys unterstützt die FIPS 140-2-kompatible Lösung Alliance Key Manager von Townsend Security sowie andere OASIS KMIP-kompatible Key-Manager. Umfangreiche Tokenisierungsfunktionen ermöglichen das vorübergehende oder dauerhafte Überschreiben von sensiblen Daten mit Tokenwerten.

Assure Secure File Transfer verhindert die Anzeige von Daten bei ihrem Transfer zwischen Netzwerken und automatisiert Übertragungen. Dateien werden für den Transfer mit gängigen Protokollen wie Secure Shell (SSH SFTP) oder Secure FTP (SSL FTPS) verschlüsselt. Die optionale PGP-Verschlüsselung schützt Daten von der Quelle bis zum Ziel.

Angesichts der zunehmenden Cyberangriffe ist eine regelmäßige Bewertung der Sicherheitsrisiken in jedem umfassenden IT-Sicherheitsprogramm ein absolutes Muss. Bei vielen Compliance-Richtlinien, darunter PCI DSS und HIPAA, sind jährliche IT-Risikobewertungen vorgeschrieben. Aber nicht alle Sicherheitsbeauftragte kennen sich mit den spezifischen IBM i-Sicherheitsfunktionen aus. Und oft fehlt es IBM i-Administratoren an Kenntnissen oder Zeit, um Sicherheitsrisiken regelmäßig und sorgfältig zu bewerten.

Um Unternehmen dabei zu helfen, IBM i-Sicherheitsrisiken möglichst früh zu identifizieren, wurde Assure Security Risk Assessment in das Assure Security-Angebot und seine zugehörigen Module integriert. Die Komponente ermöglicht eine gründliche Analyse von über ein Dutzend Sicherheitsfaktoren, erstellt Berichte über die Ergebnisse und liefert Empfehlungen zur Behebung von Schwachstellen. Managern wird ein übergeordneter Summary-Report bereitgestellt.

Auch die Precisely Global Services bieten Unterstützung bei der Bewertung von Sicherheitsrisiken und Empfehlungen für notwendige Maßnahmen.

Vorteile